امروزه جامعه امنیتی، برده انواع مختلف تهدیدات امنیتی شده است، از حملات هکری گرفته تا فناوریها و متدولوژیهایی که به سرعت در حال تغییر هستند. جالب آنکه مکانیزیمهایی که این روزها از آنها استفاده میکنیم و به خود می بالیم که فلان فناوری از ما در برابر تهدیدات محافظت به عمل میآورد، بعد از گذشت مدت زمان کوتاهی که در دنیای خشن هکرها وارد شد، خیلی زود از پای در آمده و خود تبدیل به معضل بزرگی خواهد شد.

فرض کنید با اطمینان از دستگاهی استفاده میکنید که تنها بر پایه مکانیزم احراز هویت اثر انگشت مورد استفاده قرار میگیرد؛ اما اگر اثرانگشت شما به سرقت رفت و از این اثر انگشت برای بازگشایی انواع مختلفی از حسابها استفاده شد، باز هم میتوانید اثرانگشت خود را عوض کنید؟ آیا آنتیویروسهایی که این روزها بازار پر رونقی دارند را میتوانیم در برابر انواع مختلفی از تهدیدات مورد استفاده قرار داده، بهطوریکه از ما در برابر تهدیدات سنگین محافظت به عمل آورند؟ آیا نرمافزارهای امنیتی ما توانایی مقابله با حملات سنگین DoS را دارند؟ اینها سؤالاتی است که در این مقاله قصد داریم با ذکر دلیل به آنها پاسخ و به شما نشان دهیم، آینده دنیای امنیت، چیزی فراتر از ابزارهایی است که این روزها با آنها آشنا هستیم.

آیا از شکاف حفاظتی تعبیه شده روی فلاپیدیسکها، برای پیشگیری از آلوده شدن آنها به ویروسهای بوتسکتور و مخرب استفاده میکردید؟ آیا مودم دیالآپ خود را در طول شب خاموش میکردید، تا هکرها در طول شب اقدام به شمارهگیری آن نکنند؟ آیا از بارگذاری درایور فایل ansi.sys که میتوانست توسط فایلهای مخرب مورد استفاده قرار گرفته و با تغییر جای کلیدها فرمت کردن هارددیسک را امکانپذیر سازد، ممانعت به عمل میآورید؟ آیا فایلهای Autoexec.bat و Config.sys را مورد بازبینی قرار میدادید تا مطمئن شوید هیچ موجودیت تخریبی درون آنها قرار نداشته باشد؟ همانگونه که این فناوریها و راهکارها در گذر زمان، ناپدید شدند و جای خود را به فناوریهای دیگر دادند، هکرها نیز سیر تکامل و پیشرفت را پشت سر نهادند. گاهی اوقات ما مدافعان امنیتی روی روش خوبی متمرکز میشویم که هکرها در حال مهاجرت به آن هستند.

گاهی اوقات ویژگیهای خاص دفاعی حذف میشوند؛ به دلیل اینکه متخصصان تشخیص دادهاند، ویژگی دفاعی آنگونه که باید توانایی محافظت از ما را ندارد، یا ممکن است نقاط ضعف پیشبینی نشدهای، در یک ویژگی امنیتی وجود داشته باشد. اگر شما هم مثل من مدت زمان طولانی در دنیای امنیت کامپیوتری مشغول فعالیت بودهاید، فناوریهای امنیتی بسیاری را مشاهده کردهاید. این همان نقطهای است که شما توانایی پیشبینی آنچه باعث بهبود شده و آنچه دیر یا زود منقرض خواهد شد را درک خواهید کرد؛ هر چند اکنون به نظر میرسد یک تعادل نسبی مابین حملات و فناوریهای دفاعی وجود دارد و روشهایی مانند سیستم احراز هویت و دیوارهای آتش پیشرفته، ممکن است از ما در برابر حملات محافظت کنند؛ اما این فناوریها در نهایت شکست خورده و از بین خواهند رفت. الگویی که امروزه از فناوریهای دفاعی به چشم میآید، بهنظر میرسد به جای آنکه زمینهساز آسایش و راحتی ما باشند، بیشتر کتابهای تاریخ را نشانه رفتهاند.

احراز هویت بیومتریک، یک فناوری وسوسهانگیز برای ورود به همه سیستمها به شمار میرود. سازندگان سیستمهای بیومتریک با استفاده از ویژگیهای یک فرد همچون چهره، اثر انگشت و DNA سعی در ارائه کاملترین سیستم اعتبارسنجی دارند، آنها سیستمهای خود را بهگونهای طراحی میکنند که حتی افراد غیر متخصص هم توانایی به کارگیری سیستم احراز هویت را داشته باشند. شکل یک، انواع مختلف مکانیزمهای مورد استفاده در سیستمهای احراز هویت را نشان میدهد؛ اما بهکارگیری گسترده سیستمهای بیومتریک و اعتماد بیش از اندازه به آنها، نگرانی کارشناسان را برانگیخته است. روشهای بیومتریک به گونهای که مردم تصور میکنند، دقیق نیستند، در بیشتر موارد، زمانیکه این سیستم بیومتریک مورد دستبرد قرار گیرد، سازندگان دستگاههای بیومتریک دیگر توانایی تغییر مشخصات فردی شما را نخواهند داشت. بهتر است نگاهی به سیستم اثر انگشت داشته باشیم. بیشتر مردم فقط ده انگشت دارند. هر زمان انگشتان شما، به عنوان ورودی برای یک سیستم بیومتریک مورد استفاده قرار میگیرد، انگشتان شما، نمایندگان دیجیتالی شما خواهند بود که باید با الگویی مورد مقایسه قرار گیرند. در نتیجه اثر انگشت شما باید در مکانی ذخیره شود. متأسفانه اینگونه اطلاعات محرمانه که برای ورود مورد استفاده قرار میگیرند، بیش از حد در معرض خطر قرار دارند و به آسانی مورد دستبرد قرار میگیرند؛ اگر هکری، نماینده دیجیتال اثر انگشت شما را به سرقت برد، چگونه یک سیستم میتواند تفاوت مابین یک اثر انگشت واقعی را از یک اثر انگشت به سرقت رفته کشف کند؟

در این حالت، تنها راه حل ممکن این است که به همه سیستمهای جهانی بگویید لطفا به اثر انگشت من اعتماد نکنید؛ البته اگر اینکار امکانپذیر باشد. همین مشکل برای سیستمهای بیومتریک دیگر نیز صدق میکند. اگر هکری بتواند به نمایندگان دیجیتالی شما دسترسی پیدا کند، به سختی میتوانید چهره، عنبیه چشم یا DNA خود را تغییر دهید. این مشکل بهویژه زمانی بحرانیتر میشود که سیستمها تنها بر پایه این روش اجازه ورود را بدهند. حال اگر نتوانید به چنین سیستمی اعتماد کنید راهکار چیست؟ سیستمهای بیومتریک، معمولا همراه با مکانیزمهای مخفی همچون گذرواژه، پینکد یا نمونههای مشابه عرضه میشوند که یکی از روشهایی است که مانع دسترسی مستقیم هکرها به حسابهای کاربران میشوند؛ البته این بدان معنا نیست که اسرار ذهنی غیرقابل بازگشایی هستند، بسیار اتفاق افتاده است که احراز هویت دو عاملی غیربیومتریک شبیه به کارتهای هوشمند و کلیدهای USB به آسانی شکسته شدهاند. اگر یک گذرواژه یا پینکد، لو برود، مدیران به آسانی توانایی حل این مشکل را دارند و به کاربران خود یک پینکد یا گذرواژه جدید ارائه میکنند؛ اما چگونه میتوانید برای اندامهای انسانی یک نمونه فیزیکی پیدا کنید؛ در حالیکه ورود بیومتریک به سرعت تبدیل به یک ویژگی امنیتی مرسوم شده است؛ اما دلایل زیادی وجود دارد که آنها نمیتوانند و نخواهند توانست بیهمتا باشند. کافی است تنها یکبار مردم احساس کنند سیستمهای بیومتریک نمیتوانند از عهده آنچه وانمود میکنند برآیند؛ در آن هنگام است که این سیستمها محبوبیت خود را از دست خواهند داد و ناپدید خواهند شد. در آن زمان مردم نیازمند سیستم احراز هویت دومی، خواهند بود که با قابلیت اطمینان بالا بتواند آنها را شناسایی کند.

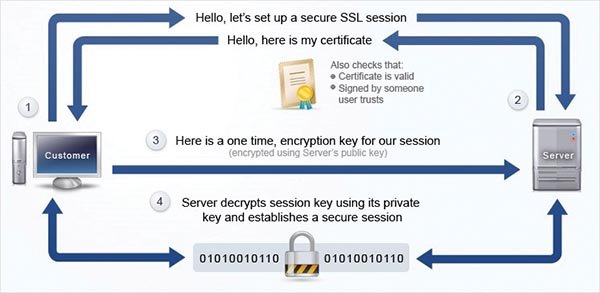

پروتکل امنیتی لایه انتقال (سرنام Secure Socket Layer) اولین بار در سال 1995 توسط نتاسکیپ معرفی شد. (شکل 2) برای نزدیک به دو دهه این فناوری خدمات قابل توجهی به ما عرضه کرد؛ اما ممکن است از این موضوع اطلاع نداشته باشید به لطف حمله Poodle این سیستم شکسته شد و حتی امکان ترمیم آن نیز وجود ندارد. (Poodle سرنام Padding Oracle Downgraded Legacy Encryption است. در حمله پودل که روی پروتکل SSL نسخه 3 انجام میگیرد، نسخهای که 18 سال قدمت دارد، هکرها توانایی گوش کردن به ترافیک رمزنگاری نشده ارتباطات قربانی را دارند. برای آنکه اطلاع پیدا کنید آیا در برابر این حمله ایمن هستید یا خیر، به سایتhttps://www.poodletest.com مراجعه کنید؛ (اگر سیستم شما در برابر این آسیبپذیری ایمن باشد، پیغام Not vulnerable را مشاهده خواهید کرد، در صورتیکه مرورگر شما آسیبپذیر باشد، تصویر یک سگ پشمالو را مشاهده خواهید کرد.)

لایه انتقال ایمن TLS (سرنام Transport Layer Security) وضع بهتری نسبت به SSL دارد. از تمام فناوریهای محکوم به فنایی که درباره آنها صحبت خواهیم کرد، جایگزینی SSL از همه محتملتر است و نباید بهطور گسترده مورد استفاده قرار گیرد، اما سؤال این است؛ در حالیکه صدها هزار سایت اینترنتی به SSL اعتماد کردهاند یا اجازه استفاده از آن را میدهند، این فناوری چه ایرادی دارد؟ در جواب باید گفت، آسیبپذیریهای موجود در این پروتکل نه تنها شنود ارتباطات کاربران را امکانپذیر میسازند؛ بلکه مرورگرها را مجبور میسازند تا از نسخه 3 پروتکل SSL استفاده کنند. در جدیدترین نسخه عرضه شده از مرورگرها، اگر همه گزینههای مربوط به SSL را غیرفعال کنید، مرورگرها بهطور پیشفرض، سایتهایی که با این پروتکل وابسته بوده و به درستی کار نمیکنند را فهرست میکنند. مرورگرها همچنین سایتهایی که به مرورگر یا برنامه کاربردی اجازه میدهند سطح SSL را به نسخه 3 تنزل دهند را نیز فهرست میکنند؛ حتی اگر صحبت از هیچ سایت یا مرورگری در میان نباشد، هنوز هم میلیونها سرور از پروتکل SSL قدیمی استفاده میکنند؛ اما در نقطه مقابل OpenSSH قرار دارد که این روزها بهنظر میرسد در جایگاه بهتری قرار دارد و در مقابل حملات هکری پایدارتر است. هر چند نیمی از حملات انجام گرفته روی OpenSSH هیچ ارتباطی با SSL ندارند، اما امروزه بیش از نیمی از حسابها، به دلیل آسیبپذیریهای SSL در معرض خطر قرار دارند. میلیونها سایت SSH/OpenSSH هنوز از SSL، استفاده میکنند؛ در حالیکه نباید اینکار را انجام دهند. بدتر آنکه امروزه اصطلاحی در میان حرفهایهای دنیای فناوری باب شده است که خود تبدیل به یک معضل جدی شده است. هر شخصی در صنعت امنیت کامپیوتری گواهی دیجیتالی TLS را گواهی SSL مینامد؛ در حالیکه این گواهیها اصلا از SSL استفاده نمیکنند. این درست مثل این است که ما یک دستگاه کپی را به دلیل اینکه هیچ نام تجاری ندارد، یک دستگاه متعلق به زیراکس (Xerox) بنامیم. اگر ما قصد داریم هر چه زودتر SSL را از دنیای حرفهای خارج کنیم، ابتدا لازم است در به کارگیری واژهها دقت کنیم و از این پس بگوییم گواهیهای TLS. بهتر است از امروز با خود عهدی ببندیم که هرگز از SSL استفاده نکنیم و وبسرورها را با گواهیهای TLS پیکربندی کنیم. در آینده نزدیک SSL به تاریخ خواهد پیوست.

شاید شنیدن این حرف تعجب خیلی از کاربران را برانگیزد؛ اما واقعیت این است که بسیاری از کلیدهای رمزنگاری عمومی همچون RSA، Diffie، Hellman و... که ما از آنها استفاده میکنیم، در آینده بسیار نزدیکی به لطف پیشرفت محاسبات کوانتومی و رمزنگاری، قابل پیشبینی هستند و شناسایی خواهند شد. شکل 3 الگوی مورد استفاده در این مکانیزم را نشان میدهد. در حالیکه بسیاری از کارشناسان پیش بینی کرده بودند محاسبات کوانتومی در آیندهای دور در دسترس ما قرار خواهد گرفت؛ اما اوضاع به گونه دیگری رقم خورد و اکنون نمونههای خاصی از این کامپیوترها ساخته شده است. زمانیکه محققان بهطور جدی مطالعه روی این مدل کامپیوترها را آغاز کرده و آنها را بهطور عملی مورد استفاده قرار دادند، مشخص شد الگوها و رمزنگاریهای عمومی محبوبی که این روزها توسط سازمانهای مختلف مورد استفاده قرار میگیرد، ممکن است در آینده، ظرف کمتر از چند ساعت، توسط این کامپیوترها شکسته شود.

در طول سالهایی که پشت سر نهادیم، آژانسهای جاسوسی در سراسر جهان بهطور مستمر، اسرار مربوط به الگوهای رمزنگاری را نزد خود حفظ کردند؛ اگر شما هم مثل من شایعاتی که پیرامون این موضوع رواج یافته است را باور داشته باشید، میدانید که گاه در شایعات رنگ و بویی از واقعیت قرار دارد و میدانید که این آژانسها از مدتها قبل مشکل بازگشایی رمزنگاری را حل کردهاند.

بعضی از کارشناسان فن رمزنگاری، همچون بروس شینر به وعدههایی که رمزنگاری کوانتومی در خصوص بازگشایی الگوها داده است، شک کردهاند؛ اما حتی منتقدان هم با قاطعیت توانایی اظهارنظر در این مورد که آیا محاسبات کوانتومی قادر هستند به راحتی از پس حل اسرار رمزنگاری RSA، DiifeHellman و حتی ECC بر آیند و به راحتی آنها را بشکنند یا خیر را ندارند. آنگونه که در ظواهر امر نشان داده شده و فرمولهای ریاضی نشان دادهاند، هیچیک از الگوریتمهای رایج امروزی در برابر محاسبات کوانتوم یارای مقاومت ندارند. تنها در چند مورد محدود الگوریتمهای فعلی ممکن است حرفی برای گفتن داشته باشند. رمزنگاری مبتنی بر شبکه و کلید قابل تعویض Isogeny از جمله این موارد به شمار میروند؛ اما اگر کلید رمزنگاری که از آن استفاده میکنید، از هیچیک از مواردی که به آنها اشاره کردیم استفاده نکند، زمانیکه محاسبات کوانتوم بهطور گسترده منتشر شوند، الگوریتمهای فعلی شانسی برای مقاومت در برابر آنرا نخواهند داشت